Να είστε προσεκτικοί όταν λαμβάνετε email με κωδικούς QR, επειδή το Quishing (QR code phishing) έχει εξελιχθεί και έχει γίνει τόσο επικίνδυνο όσο ποτέ άλλοτε, προειδοποιούν οι ειδικοί. Μια έκθεση από την Perception Point περιέγραψε μια τέτοια εκστρατεία, υποστηρίζοντας ότι είναι σε θέση να παρακάμψει τις περισσότερες λύσεις ασφαλείας ηλεκτρονικού ταχυδρομείου που κυκλοφορούν.

Η επίθεση είναι ακριβώς όπως κάθε άλλη επίθεση phishing με κωδικό QR, ο παραλήπτης λαμβάνει ένα email και μέσα σε αυτό έναν κωδικό QR. Τον σαρώνει, και αυτός τον οδηγεί σε μια ψεύτικη σελίδα προορισμού του Microsoft 365, όπου πληκτρολογεί τα στοιχεία σύνδεσής του και ουσιαστικά τα μοιράζεται με τους απατεώνες. Ωστόσο, δεδομένου ότι οι περισσότερες λύσεις ασφαλείας ηλεκτρονικού ταχυδρομείου στις μέρες μας διαθέτουν σαρωτές κωδικών QR, η απλή αποστολή της εικόνας στο email δεν αρκεί. Τέτοια email απλώς θα μπλοκαριστούν, γι' αυτό και οι απατεώνες σκέφτηκαν έναν νέο δημιουργικό τρόπο παράκαμψης των προστασιών.

Όπως εξηγεί η Perception Point, η εκστρατεία περιλαμβάνει την κατάχρηση δύο νόμιμων υπηρεσιών: SharePoint και me-qr.com. Το SharePoint είναι μια web-based πλατφόρμα της Microsoft για συνεργασία, διαχείριση εγγράφων και κοινή χρήση περιεχομένου. Το me-QR.com είναι μια ιστοσελίδα όπου οι χρήστες μπορούν να δημιουργούν και να διαχειρίζονται κωδικούς QR. Η σελίδα προορισμού φιλοξενείται στο SharePoint. Το Me-QR.com χρησιμοποιείται ως ένα πρόσθετο επίπεδο απόκρυψης, έτσι ώστε οι σαρωτές να μην μπορούν να διαβάσουν πού δείχνει ο κωδικός QR.

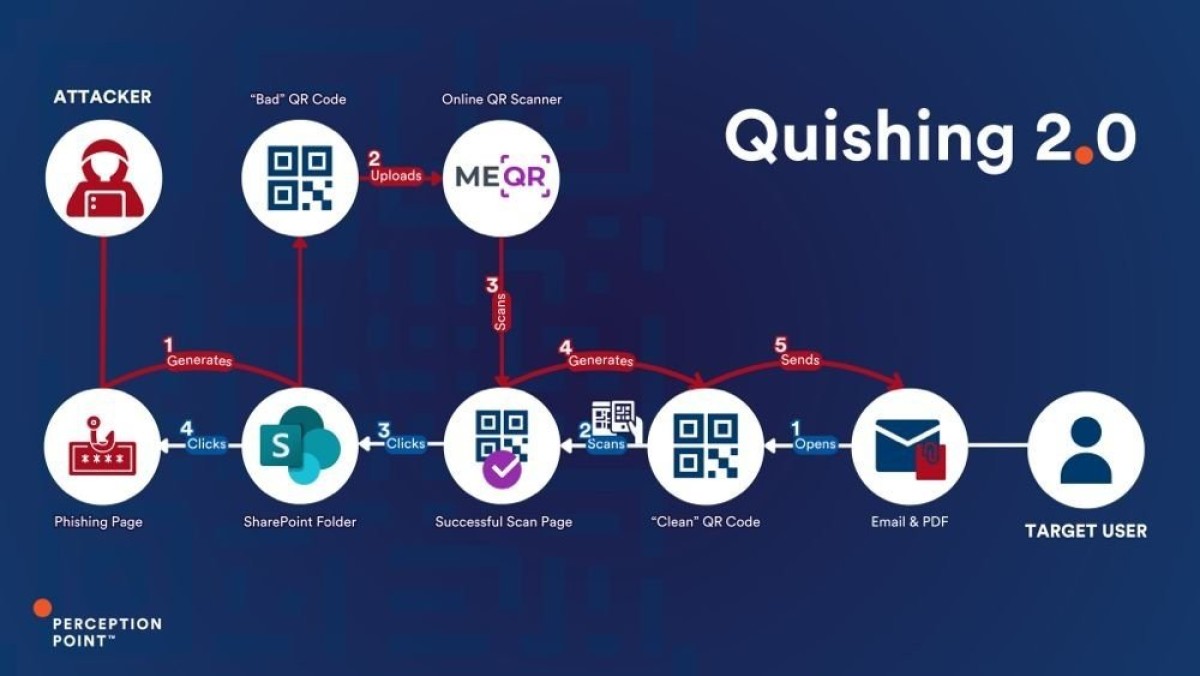

Ακολουθεί ο τρόπος με τον οποίο λειτουργεί η απάτη:

Ο παραλήπτης λαμβάνει το συνηθισμένο email phishing, το οποίο περιέχει ένα συνημμένο αρχείο .PDF που είναι είτε μια παραγγελία αγοράς, είτε ένα τιμολόγιο, είτε κάτι παρόμοιο. Όταν το ανοίξει, υπάρχει ένας κωδικός QR που παραπέμπει στο me-QR.com. Δεδομένου ότι πρόκειται για μια νόμιμη υπηρεσία, ο κωδικός περνάει από σαρώσεις ασφαλείας.

Όταν το θύμα σαρώσει αυτόν τον κωδικό, ανακατευθύνεται στο me-QR.com, όπου η υπηρεσία σαρώνει έναν δεύτερο κωδικό QR (έναν κακόβουλο, ο οποίος πιθανότατα θα μπλοκαριστεί από την ασφάλεια του ηλεκτρονικού ταχυδρομείου). Αυτός ο κωδικός οδηγεί στο SharePoint, όπου φιλοξενείται η σελίδα phishing. Η Perception Point αποκαλεί αυτή την τακτική «Quishing 2.0» και την περιγράφει ως εξαιρετικά εξελιγμένη.

Ο καλύτερος τρόπος άμυνας κατά του spam παραμένει ο ίδιος: να είστε καχύποπτοι απέναντι σε όλα τα εισερχόμενα email και να χρησιμοποιείτε την κοινή λογική όταν ανοίγετε συνημμένα αρχεία.

[via]